Que es Certified Penetration Testing Professional - CPENT ?

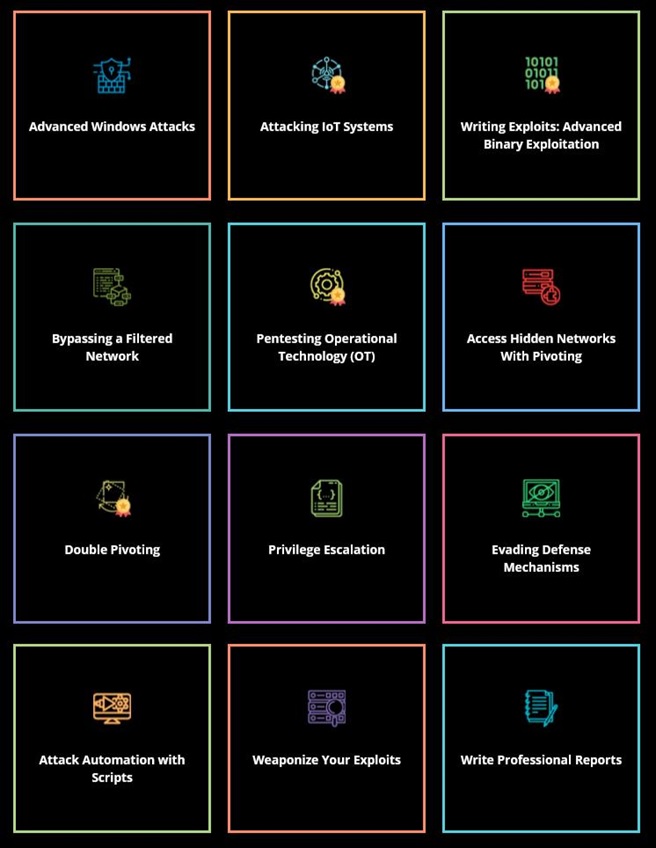

Un programa riguroso de pruebas de penetración que, a diferencia de los cursos de pruebas de penetración contemporáneos, le enseña cómo realizar una prueba de penetración eficaz a través de redes filtradas, herramientas propias, explotación avanzada de binarios, doble pivoting para acceder a redes ocultas y diversas tecnologías.

El programa Certified Penetration Tester (CPENT) de EC-Council le enseña cómo realizar una prueba de penetración eficaz en un entorno de red empresarial que debe ser atacado, explotado, evadido y defendido. Si solo ha estado trabajando en redes planas, la gama de práctica en vivo de CPENT le enseñará a llevar sus habilidades al siguiente nivel enseñándole cómo realizar pruebas de penetración en sistemas IoT, sistemas OT, cómo escribir sus propios exploits, construir sus propias herramientas, realizar explotación avanzada de binarios, doble pivote para acceder a redes ocultas y también personalizar scripts / exploits para ingresar a los segmentos más internos de la red..

|